Virtual Private Network

Uma das aplicações mais relevantes do IPSec é na criação de Virtual Private Networks (VPNs): um mecanismo utilizado para estabelecer uma conexão de rede privada sobre uma rede pública, utilizando a infraestrutura desta e, assim, garantindo confiabilidade, confidencialidade e autenticação na transferência de dados. Existem dois tipos principais de VPNs que utilizam os protocolos IPSec: as VPNs site-to-site e remote access.

VPNs do tipo site-to-site são utilizadas para interligar duas LANs distintas através de seus gateways de VPN, que podem ser um roteador, switch, um firewall configurado para suportar conexões VPN, etc. Dessa forma, os hospedeiros presentes nas redes locais não possuem conhecimento acerca das funcionalidades oferecidas pela implementação do VPN e realizam o envio e recebimento de tráfego normalmente. Os gateways de VPN, por sua vez, se localizam na borda da rede local e são responsáveis pela interceptação do tráfego entre os hospedeiros da rede local e a rede externa.

Os protocolos IPSec são aplicados nos gateways de VPN. Primeiramente, um gateway recebe o tráfego de saída de sua rede local e identifica que este deve ser enviado via uma conexão VPN. Em seguida, são trocadas informações sobre algoritmos de criptografia e chaves (Security Associations), entre o gateway remetente e destinatário de acordo com o protocolo ISAKMP. O gateway remetente, então, realiza um processo de encapsulamento e criptografia do pacote utilizando os protocolos ESP e AH. Por fim, o pacote é enviado pelo túnel IPSec até o gateway de destino, no qual o processo inverso é realizado: o pacote tem o encapsulamento revertido, é descriptografado, e, então, encaminhado até o hospedeiro de destino. Este processo pode ser visualizado na figura abaixo:

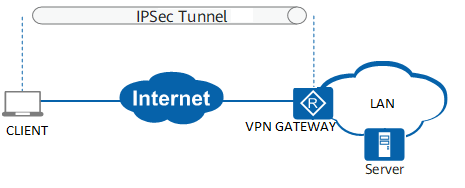

Já as VPNs do tipo remote access são utilizadas para estabelecer uma comunicação entre um cliente qualquer e uma rede local protegida por VPN. O funcionamento desse tipo de conexão ocorre de forma bastante semelhante, sendo a principal diferença o fato de que o cliente não possui acesso a um gateway de VPN. Desse modo, será necessária a existência de uma aplicação VPN presente nesse hospedeiro para agir como tal, suprindo todas as necessidades de criptografia e encapsulamento do tráfego entre o hospedeiro e a rede externa. Uma visão geral desse funcionamento pode ser observado na figura abaixo:

Mobile IP

Os protocolos IPSec também podem ser aplicados para garantir privacidade e autenticação no Mobile IP (MIP): uma ferramenta utilizada para permitir a movimentação de dispositivos móveis entre redes, mantendo seu endereço IP. O regulamento do Internet Protocol (IP), assume que todo hospedeiro possui um endereço IP fixo associado à rede na qual este é conectado. Logo, quando um dispositivo móvel se desloca da sua rede doméstica nativa (home network), para outra (foreign network), se seu endereço IP permanecer o mesmo, ocorrem problemas de roteamento. Por outro lado, se seu endereço IP for alterado, o dispositivo móvel perde as conexões existentes. Procurando solucionar esse problema, o Mobile IP garante aos dispositivos móveis dois tipos de endereços IP: o home address e o care-of-address (CoA).

O dispositivo móvel sempre é identificado pelo seu endereço IP doméstico (home address), quando este se desloca de sua rede doméstica, registra em seu home agent (um roteador pertencente à rede doméstica), um care-of-address (CoA), isto é, um endereço IP temporário referente à rede atual. Quando um hospedeiro qualquer, ou nó correspondente (correspondent node), enviar um pacote ao dispositivo móvel, seu alvo será seu endereço IP doméstico. Se o dispositivo móvel se encontrar na rede doméstica, o pacote será encaminhado a ele normalmente, caso contrário, é interceptado pelo seu home agent, que utiliza o care-of-address para encaminhar o pacote até o foreign agent (um roteador pertencente a rede a qual o dispositivo móvel está conectado), através de um túnel. Por fim, o foreign agent encaminha o pacote para o dispositivo móvel. O processo em questão, também conhecido como triangle routing, pode ser observado na figura abaixo:

Os protocolos IPSec podem ser aplicados no túnel que interliga o home agent ao foreign agent, isso ocorre com os dois roteadores estabelecendo uma conexão VPN entre a rede doméstica e a rede estrangeira, de forma que os mesmos protocolos de autenticação, encriptação e encapsulamento (IKE, ESP e AH), são utilizados.